Вимкнення функції Gatekeeper

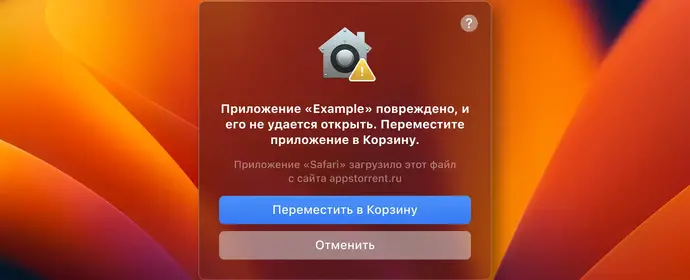

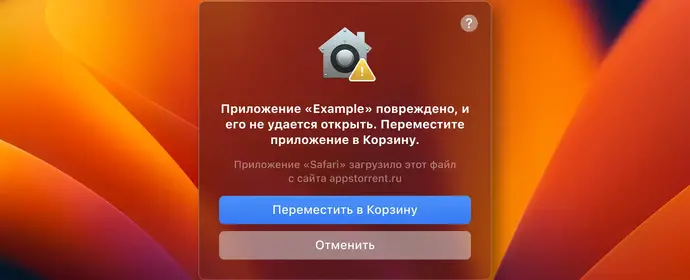

Чтобы запустить такие программы, необходимо либо обойти защиту (декарантин), либо полностью отключить Gatekeeper.

🛠 Способ 1: Обход защиты (декарантин) для конкретной программы

Этот способ удаляет атрибут «quarantine», который macOS присваивает загруженным файлам. Он безопасен и подходит для единичных приложений.

🔽 Шаги по декарантину:

- Откройте терминал

Найдите его через Spotlight или в папке «Программы → Утилиты».

- Введите команду:

sudo xattr -r -c

После пробела перетащите приложение (или папку с ним) прямо в окно терминала — путь добавится автоматически.

- Убедитесь, что приложение не находится внутри .dmg, иначе команда не сработает. Скопируй его, например, на рабочий стол.

- Нажмите Enter и введите пароль администратора. Он не будет отображаться при вводе.

- Запустите приложение — macOS больше не должна блокировать его.

⚙️ Способ 2: Полное отключение Gatekeeper

Этот способ подходит, если ты регулярно устанавливаешь неподписанные программы. Он

полностью отключает защиту Gatekeeper.

👇 Команды для разных версий macOS:

| Версия macOS | Команда отключения Gatekeeper |

Команда включения Gatekeeper |

macOS 10.12 – 10.15 | sudo spctl --master-disable |

sudo spctl --master-enable |

macOS 11 и новее | sudo spctl --global-disable | sudo spctl --global-enable |

📋 Инструкция:

- Откройте терминал

- Введите подходящую команду из таблицы выше.

- Нажмите Enter, введите пароль администратора.

- После этого macOS позволит запуск любых программ из любых источников.

✅ Полезные советы:

- Если хочешь вернуть защиту — просто замени слово disable на enable.

- Для большинства пользователей безопаснее использовать декарантин, чем полностью отключать защиту.

- Не забывай, что запуск неподписанных приложений всегда связан с риском, поэтому проверяй источники загрузки.

Подробнее о гейткипере можно прочитать на

support.apple.com или

wikipedia.org или

developer.apple.com

Подробнее о расширенных атрибутах и о команде xattr можно прочитать на

wikipedia.org или

real-world-systems.com или

ss64.com

Игры

Программы

Расширение

Версии ОС

Статьи